Ransomware:

Esté tipo de infección lleva ya varios años afectando ordenadores en todo el mundo y no es la primera vez de infecciones masivas como la ocurrida con el Ransomware reciente Wanna Cry , pero la solución no está en la búsqueda de vacunas, la solución está en la prevención.

En esté post no escribiré sobre ¿qué es Wanna Cry? , que es el Ransomware de moda y del cual todo mundo está hablando y que le ha dado fama y muchos conozcan hasta ahora los Ransomware y que lastimosamente por esa misma desinformación es la razón principal que este virus ha logrado su éxito.

Te hablare acerca de los Ransomware y te explicaré un poco sobre el proceso que utilizó Wanna Cry y sobre todo Como Prevenir un ataque Ransomware.

Compartir

Etapas de infección de un Ransomware:

-

Definición

Significado en Ingles :

Ransom : Rescate

Ware: Software

Ransomware: Rescate de software

Definición por Acción :

Es un tipo de malware (Código malicioso) que afecta a tu equipo informático secuestrando tus archivos y luego pedir un rescate económico por ellos.

-

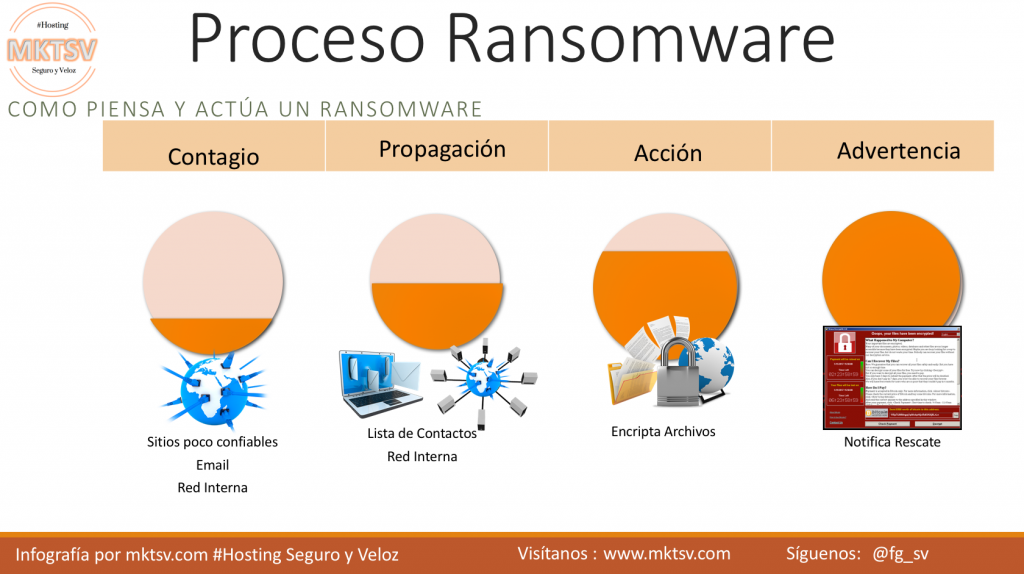

Procedimiento de la infección Ransomware:

Según mi criterio hay 4 procesos que sigue la mayoría de Ransomware (y lo digo porque he observado desde hace varios años como actúa y me ha servido para encontrar la solución que detallo adelante)

-

Contagio

-

Propagación

-

Acción

-

Advertencia

Compartir

-

Contagio

El contagio de su equipo informático puede darse por diferentes vias :

- pen drives o USB de almacenamiento ,

- red local (en caso de que en la misma red ya haya por lo menos una computadora contagiada),

- correo electrónico,

- visitar sitio de dudosa reputación

- servicios de mensajería instantánea como skype

- RRSS (Redes Sociales)

- etc.

Lo más común es por correo electrónico porque ademas de despertar la curiosidad del usuario, lo incentiva a realizar una acción y utiliza los contactos para su propagación.

-

Propagación

Puede utilizar la misma red y/o los contactos de los correos electrónicos , e inclusive lineas de comunicación como skype también aprovecha la lista de contactos de este medio.

Sí tienes suerte este proceso esta después de la advertencia en algunos pero escasos Ransomware, en su mayoría sigue el orden que describo y es el que causa mayor daño por el alcance del mismo.

-

Acción

Después de haber pasado la etapa de propagación pasa a la acción, esto lo hacen para pasar desapercibidos el mayor tieempo posible antes de secuestrar los archivos y así tener mayor alcance.

Cuando hablo de secuestro de archivos es la acción de encriptar los documentos con una contraseña que únicamente conoce el atacante y en algunos casos cambia la extensiones de estos.

-

Advertencia

Cuando ya tiene secuestrado tus archivos es el momento de anunciarlo y hacer el reclamo económico.

Si tienes suerte solo ha secuestrado tus archivos, ya que pueden ademas secuestrar el equipo por completo, no es lo usual pero ya he visto hacerlo en pc y dispositivos móviles como tablets y smartphones , en estos últimos es mas común secuestrar todo el equipo.

La forma de reclamar el rescate es variada, pueden solicitar el deposito a una cuenta bancaria hasta la utilización de las nuevas tendencias como lo son las cripto monedas como bitcoins que son aún más difíciles de rastrear quien es su paradero.

No os aconsejo realizar el pago del rescate debido a que no hay garantía alguna que te den la clave para desencriptar los documentos.

-

Variantes

Como te he mencionado este tipo de virus tiene varios años afectando a ordenadores de todo el mundo y han ido surgiendo variantes desde la forma de contagio , la propagación y la forma de encriptar.

Listado de algunos Ransomware que han generado gran impacto

-

Proceso de Acción Ransomware Wanna Cry

No quería detenerme a darle relevancia a Wanna Cry pero me ha llamado la atención el procedimiento que utilizaron en esté Ransomware en la fase de acción y lo quiero compartir con ustedes.

Para empezar el joven Marcus Hutchins que se ha hecho famoso gracias a su método de investigación lo pueden seguir en Twitter con el usuario @MalwareTechBlog, para aquellos que deseen seguirle.

Investigación

Marcus en su proceso de investigación para encontrar una solución estudio el comportamiento del virus infectando un equipo y observar los diferentes procedimientos, descubrió que en el proceso de acción el virus antes de encriptar los archivos hacia una ping a un dominio , el cual termina con ‘gwea.com’.

En ese instante indago sobre el dominio y descubrió que no estaba registrado, por lo cual le llamo la atención registrarlo , sin pensar que pasaría después, procedió al registro del dominio.

En ese instante descubrió casi por accidente que el dominio era un interruptor para el Ransomware WannaCry debido a que en el procedimiento de acción el virus hace una verificación del dominio , sino existe encrypta de lo contrario no hace nada.

Según el procedimiento que explico arriba este virus sigue este patrón ya que el contagio de los equipos no ha parado , lo que se ha detenido con el dominio registrado es la parte de la acción donde efectuaba el secuestro de los archivos.

-

Antivirus Recomendados

En este post no me enfoco en hablar en el procedimiento a realizar una vez infectado, pero si te puedo hacer unas sugerencias breves , ya que hablar de ello me llevaría un articulo completo basado en mis experiencias pero posiblemente lo haga mas adelante. Mi objetivo es darte una solución preventiva para los Ransomware con este post.

Sugerencia breve de ¿qué hacer sí estás infectado?

- Aísla el equipo infectado de internet y de la red interna

- Verifica de que tipo de Ransoware se trata (Seguiré ampliando información)

- Conociendo el tipo busca que Antivirus lo soluciona (Estar Pendiente de futuros post Os prepararé una tabla comparativa)

En este último punto te recomiendo NOD 32 de ESET o Kaspersky y no es por que les haga propaganda, de hecho soy Partner autorizado de ESET, pero más allá de ello recomiendo ambas herramientas porque yo las he utilizado para solucionar problemas y ambas cuentan con alto indice de efectividad.

-

La Verdadera Solución ante Ransomware

El objetivo principal de este articulo es mostrarte la verdadera solución para hacer frente a los Ransomware y es que en lugar de desgastarte en buscar como eliminarlo tu tienes la solución mas efectiva en tus manos y es la prevención , en esta sección te explico que debes de hacer para prevenirlo.

Si aplicas las siguientes recomendaciones te puedo garantizar que en un 95% estarás protegido contra las amenazas de los Ransomware, dejo un 5% de margen de error debido a las variantes en el procedimiento de estos malware que día a día evolucionan.

Fase I

- Crea política de seguridad

- Crea Plan de Crisis

Fase II

- Crea calendario de Backup Externos

- Sustituye SO operativos fuera de soporte

- Realiza periódicamente Actualizaciones de parches de SO (Sistema Operativo)

- Implementa servicio SPF para tu correo electrónico en tu hosting

- Bloqueos de navegación en tu Firewall

- Bloqueos de acceso a dispositivos en tu AV (Antivirus)

- Charlas de seguridad a Usuarios

Fase I

- Crea política de seguridad

- Crea Plan de Crisis

Esta Fase es la clave para el éxito de la prevención , sin ella la Fase II no tiene una base solida y por ende no tendrás los resultados esperados.

No hay formula mágica debido a que cada empresa es diferente y depende del entorno y objetivos muy particulares de cada una.

Por ejemplo.

La política de seguridad no será la misma ni por cerca de una institución bancaria a una empresa que venda repuestos para vehículos porque los alcances y objetivos serán totalmente diferentes.

Mientras uno de ellos te pedirá bloqueo total a RRSS , el otro te exigirá acceso completo a ellas.

Si no tienes experiencia en ello apóyate de un experto en estos temas.

Si necesitas profundizar puedes consultarme y puedo orientarte con gusto , contáctame

Fase II

- Crea calendario de Backup Externos

Lo ideal es contar con un sistema de backups centralizados y guardar el mismo en un lugar externo fuera de la red, crea un calendario semanal o mensual comenzando por copias completas y luego incrementales, existen soluciones de backups que te facilitan esta tarea.

Crear una política de backups requiere de una inversión... , pero te has preguntado ¿cuanto te cuesta la información perdida?

- Sustituye SO operativos fuera de soporte

Todas las versiones de SO operativo Windows eran vulnerables sin el parche que había anunciado semanas atrás Microsoft MS17-010, pero es sorprendente que empresas grandes al rededor el mundo quedaron evidenciadas que habían descuidado que aun tienen equipos ya sin soporte en su SO

- Realiza periódicamente Actualizaciones de parches de SO

Ni hablar, ha quedado evidenciado que hoy Microsoft y el Ransomware Wanna Cry te ha dado el mejor ejemplo con la actualización MS17-010

- Implementa servicio SPF para tu correo electrónico en tu hosting

Es un servicio de seguridad anti spam que los hosting de prestigio te ofrecen, con el evitaras que envíen correos bajo tu dominio de servidores no autorizados.

El servicio de hosting de mktsv.com te da este servicio de protección (SPF) en todos sus planes de forma GRATUITA

Recuerda que el procedimiento de propagación más utilizado por Ransomware es por medio correo electrónico.

Aquí puedes verificar los servicios ofrecidos en los planes compartidos de mktsv.com

- Bloqueos de navegación en tu Firewall

Estos bloqueos estarán definidos por tu política de seguridad

A quien dar acceso , a que darle acceso y cuando darle acceso

- Bloqueos de acceso a dispositivos en tu AV

Este punto se define mucho en Plan de crisis , ya que debes de tomar acción de dichos procedimientos en el momento que estas en medio de una crisis.

Por ejemplo:

Al estar bajo ataque de un ransoware una de los planes de acción de crisis seria bloquear los accesos a los puertos USB de todo equipo informático por medio de tu Antivirus (centralizado o EndPoint )

- Charlas de seguridad a Usuarios

El usuario es el que en estos casos se descuida y sin ponerse a pensar que es el principal proveedor del problema.

Por lo general el profesional de IT, se preocupa en todo el entorno de seguridad, backup , anti virus , firewall, etc. pero se olvida del usuario, muchas de las acciones que esté realice ya sea cociente o inconscientemente es la principal fuente de infección.

En mi caso disfruto apoyar a las empresas en dirigir charlas a los usuarios, crear conciencia que sus acciones que parecieran simples o inocentes pueden afectar la seguridad de la compañía.

El simple hecho de abrir un enlace de un correo es inicio de un problema tan grave como el Ransoware Wanna Cry.

Te invito a invertir en charlas de tips básicos de seguridad a los usuarios y te evitaras dolores de cabeza y enormes perdidas de información y económicas.

Espero que este articulo sobre Ransomware te ayude a evitarlos, no dudes en escribirme si necesitas más información.

Suscríbete al blog para estar al tanto de artículos como el actual

No te quedes sin deseos de comentar hazlo abajo

Compartir